Résumé exécutif

- I-Soon (上海安洵), une société qui travaille pour de nombreuses agences de la RPC, notamment le ministère de la Sécurité publique, le ministère de la Sécurité de l’État et l’Armée populaire de libération, a fait l’objet d’une fuite de données au cours du week-end du 16 février. On ne sait pas qui a volé ces informations ni quelles sont leurs motivations, mais cette fuite fournit un aperçu unique des opérations internes d’un entrepreneur en piratage informatique affilié à l’État. L’authenticité des documents est encore indécise. Bien que le contenu de la fuite confirme les renseignements publics sur les menaces, les efforts visant à corroborer davantage les documents sont en cours.

- La fuite fournit certains des détails les plus concrets rendus publics à ce jour, révélant la nature mature de l’écosystème de cyberespionnage chinois. Il montre explicitement comment les exigences de ciblage du gouvernement génèrent un marché concurrentiel de pirates informatiques indépendants travaillant pour le compte d’autrui.

- I-Soon – dont les employés se plaignent des bas salaires et jouent au mahjong au bureau – semble être responsable du compromis d’au moins 14 gouvernements, d’organisations pro-démocratie de Hong Kong, d’universités et de l’OTAN. Les documents divulgués correspondent aux informations précédentes sur les menaces concernant plusieurs groupes de menaces nommés.

- Les données sur les victimes et les listes de ciblage, ainsi que les noms des clients qui les ont demandés, montrent une entreprise qui est en concurrence pour des contrats de piratage de faible valeur auprès de nombreuses agences gouvernementales. Les résultats indiquent que les informations de ciblage historiques provenant de menaces persistantes avancées considérées comme des sous-traitants de la RPC ne fournissent pas d’indications solides sur les cibles futures.

- La traduction automatique a permis la consommation rapide des données divulguées. Ces outils ont élargi l’analyse initiale des informations au-delà des experts chinois chevronnés possédant des compétences linguistiques et des connaissances techniques spécialisées. Cela a permis à beaucoup plus d’analystes d’analyser les informations divulguées, d’extraire et de diffuser rapidement les résultats. À mesure que les chercheurs approfondiront ces informations volumineuses, une expertise du domaine sera nécessaire pour comprendre les relations complexes et les modèles implicites entre les organisations, les entreprises et les individus concernés. L’une des conséquences est que l’analyse géographiquement spécialisée continuera à apporter une valeur distincte, mais la barrière à l’entrée est bien plus faible.

Observations initiales

- À 22h19 le 15 janvier, quelqu’un, quelque part, a enregistré l’adresse e-mail I-SOON@proton.me . Un mois plus tard, le 16 février, un compte enregistré par cette adresse e-mail a commencé à télécharger du contenu sur GitHub. Parmi les fichiers téléchargés figuraient des dizaines de documents marketing, des images et des captures d’écran, ainsi que des milliers de messages WeChat entre employés et clients d’I-SOON. Un analyste basé à Taiwan a trouvé le document sur GitHub et a partagé ses conclusions sur les réseaux sociaux.

- La plupart de ces fichiers sont des versions de supports marketing destinés à faire la publicité de l’entreprise et de ses services auprès de clients potentiels. Dans le but d’obtenir du travail au Xinjiang – où la Chine soumet des millions d’Ouïghours à ce que le Conseil des droits de l’homme de l’ONU a qualifié de génocide – l’entreprise s’est vantée de son travail antiterroriste passé. La société a répertorié d’autres cibles liées au terrorisme qu’elle avait précédemment piratées comme preuve de sa capacité à accomplir ces tâches, notamment en ciblant des centres de lutte contre le terrorisme au Pakistan et en Afghanistan.

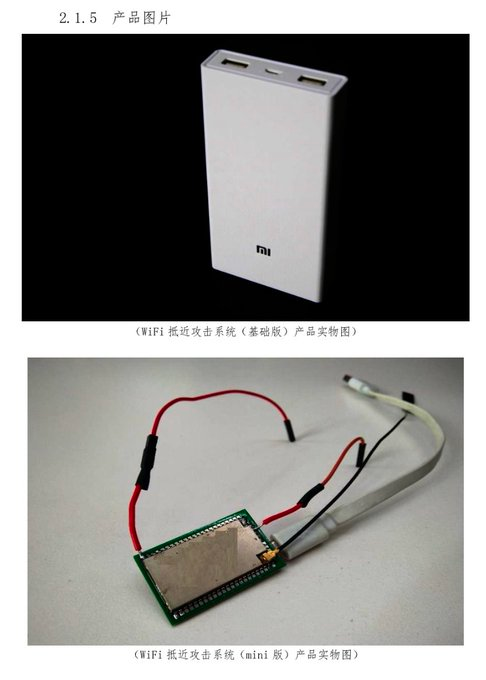

- Ailleurs, des documents techniques ont montré aux acheteurs potentiels comment les produits de l’entreprise fonctionnent pour compromettre et exploiter des cibles. La documentation contenait des photos de dispositifs de surveillance du matériel personnalisés, y compris un outil censé ressembler à une banque d’alimentation qui transmettait en fait les données du réseau de la victime aux pirates. D’autres documents ont schématisé certains des rouages internes de la boîte à outils offensive d’I-SOON. Bien qu’aucune capacité ne soit surprenante ou farfelue, ils ont confirmé que la principale source de revenus de l’entreprise est le piratage informatique et les capacités offensives.

- Les documents divulgués fournissent des indicateurs – tels que l’infrastructure de commandement et de contrôle, les logiciels malveillants et la victimologie – qui se rapportent aux activités présumées de cyberespionnage chinois précédemment observées par la communauté du renseignement sur les menaces. Les premières observations font état d’activités couvrant une variété de secteurs industriels et d’organisations ciblés, ainsi que de groupes APT et d’ensembles d’intrusions , que la communauté du renseignement sur les menaces suit, ou a suivi, en tant que clusters distincts. L’étendue et la force des relations entre les indicateurs présents dans les données divulguées et les intrusions passées font encore l’objet d’une évaluation détaillée.

- La sélection de documents et de discussions divulgués sur GitHub semble destinée à embarrasser l’entreprise, mais elle soulève également des questions clés pour la communauté de la cybersécurité. Un document répertorie les organisations ciblées et les frais que l’entreprise a gagnés en les piratant. La collecte de données auprès du ministère vietnamien de l’Économie a rapporté 55 000 dollars, les autres ministères valaient moins. Un autre échange de messages divulgué montre un employé piratant une université ne figurant pas sur la liste de ciblage, uniquement pour que son superviseur considère cela comme un accident. Les employés se plaignaient des bas salaires et espéraient trouver un emploi dans d’autres entreprises, comme Qi An Xin.

Conclusion

Les documents divulgués offrent à la communauté du renseignement sur les menaces une opportunité unique de réévaluer les efforts d’attribution passés et d’acquérir une compréhension plus approfondie du paysage complexe des menaces chinoises. Cette évaluation est essentielle pour suivre un paysage de menaces complexe et améliorer les stratégies de défense.

Le partage étendu des processus de gestion des logiciels malveillants et de l’infrastructure entre les groupes rend difficile le clustering à haute confiance. Comme le démontrent les documents divulgués, les sous-traitants tiers jouent un rôle important en facilitant et en exécutant de nombreuses opérations offensives de la Chine dans le domaine cybernétique.

Pour les défenseurs et les chefs d’entreprise, la leçon est claire et inconfortable. Le modèle de menace de votre organisation inclut probablement des experts techniques sous-payés qui ne gagnent qu’une fraction de la valeur qu’ils peuvent voler à votre organisation. Cela devrait être un signal d’alarme et un appel à l’action.